Correctifs Microsoft et mises à jour de sécurité chez les éditeurs

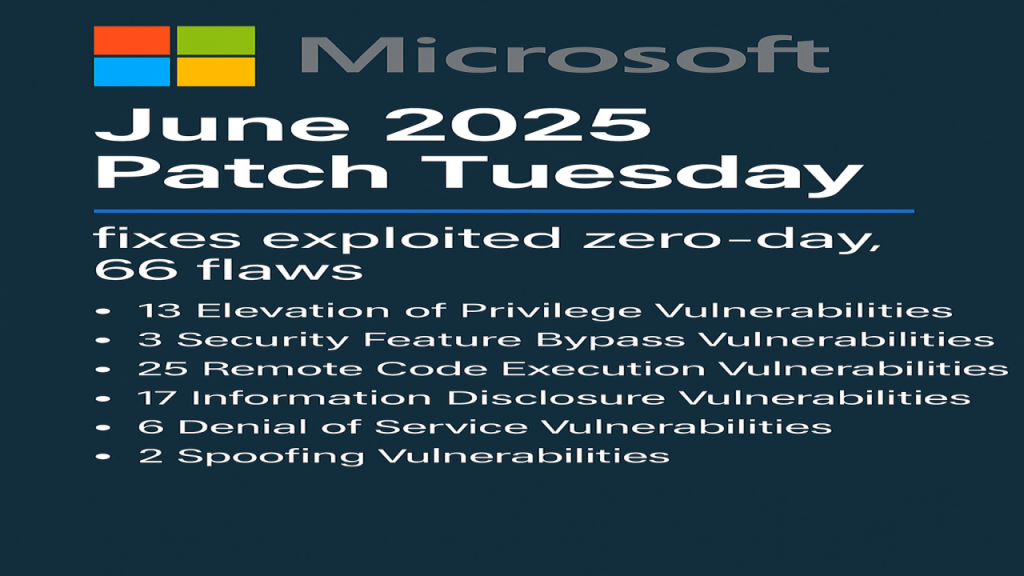

Je vous propose une synthèse sur le Patch Tuesday de juin 2025 a apporté une importante fournée de correctifs de sécurité de la part de Microsoft, avec 66 failles corrigées au total, dont 10 classées critiques (huit vulnérabilités d’exécution de code à distance et deux d’élévation de privilèges) mais pas que…

Ces vulnérabilités couvrent un large éventail de catégories, notamment :

- Élévation de privilèges : 13 failles

- Contournement de fonction de sécurité : 3 failles

- Exécution de code à distance (RCE) : 25 failles

- Divulgation d’informations : 17 failles

- Déni de service (DoS) : 6 failles

- Usurpation d’identité (spoofing) : 2 failles

Parmi ces failles, deux vulnérabilités zero-day ont retenu l’attention – l’une était activement exploitée et l’autre avait été divulguée publiquement avant la mise à jour :

- CVE-2025-33053 (Windows WEBDAV) – Une vulnérabilité d’exécution de code à distance dans le service WebDAV de Windows. Son exploitation nécessite qu’un utilisateur clique sur une URL WebDAV piégée, ce qui permet à un attaquant d’exécuter du code arbitraire à distance. Découverte par Check Point, cette faille a été exploitée activement dès mars 2025 par un groupe APT surnommé Stealth Falcon ciblant notamment une entreprise de défense. Microsoft a publié un correctif le 10 juin 2025 dans le cadre de Patch Tuesday suite à cette découverte responsable.

- CVE-2025-33073 (Windows SMB) – Une vulnérabilité dans le client Windows SMB pouvant mener à une élévation de privilèges. Bien que classée « Importante » (et non critique), elle était publiquement divulguée avant le patch. Un attaquant authentifié peut exploiter un défaut de contrôle d’accès dans SMB pour obtenir des privilèges SYSTÈME sur l’appareil victime. Concrètement, il s’agit de pousser la machine cible à se connecter à un serveur SMB malveillant contrôlé par l’attaquant, ce qui aboutit à compromettre le système et à exécuter du code avec des droits élevés. Microsoft a indiqué qu’une configuration renforcée (ex. activation de la signature SMB côté serveur) pouvait atténuer le risque en attendant le correctif.

Outre ces deux failles zero-day, de nombreuses autres vulnérabilités ont été corrigées dans des produits phares de Microsoft. En particulier, la suite Microsoft Office est concernée par plusieurs failles d’exécution de code, dont certaines critiques (touchant par exemple Word, Excel, Outlook et PowerPoint).

De même, SharePoint Server fait l’objet d’au moins une vulnérabilité critique permettant une exécution de code à distance. Divers autres composants Windows et logiciels associés sont visés par les correctifs de juin (services système, .NET/Visual Studio, plateforme Nuance, etc.), reflétant l’ampleur du spectre de vulnérabilités adressé ce mois-ci.

Mises à jour de sécurité chez d’autres éditeurs/constructeurs (juin 2025)

En parallèle des correctifs Microsoft, d’autres éditeurs ont également publié des mises à jour de sécurité notables au cours du mois de juin 2025. Parmi les plus importantes, on peut citer :

- Adobe : publication de 7 bulletins de sécurité corrigeant 254 vulnérabilités au total sur de nombreux produits phares, notamment Acrobat Reader, InCopy, Experience Manager, Commerce, InDesign, Substance 3D Sampler/Painter, etc.. Aucune de ces failles n’était signalée comme activement exploitée au moment de la sortie des correctifs, mais plusieurs vulnérabilités critiques d’exécution de code ont été colmatées (par exemple dans InCopy et InDesign).

- Cisco : correctifs pour trois vulnérabilités affectant ses solutions Identity Services Engine (ISE) et Customer Collaboration Platform (CCP), pour lesquelles du code d’exploitation public était déjà disponible. La plus grave, référencée CVE-2025-20286, est une faille critique d’identifiants statiques partagés dans les déploiements cloud de Cisco ISE – elle permet à un attaquant non authentifié d’accéder à des instances ISE en exploitant des informations d’identification générées de manière identique sur plusieurs environnements cloud.

- Fortinet : correctif de sécurité adressant une vulnérabilité d’injection de commandes système touchant les produits FortiManager, FortiAnalyzer et FortiAnalyzer-BigData. L’exploitation de cette faille pourrait permettre à un attaquant d’exécuter des commandes arbitraires sur les appliances non mises à jour.

- Google : déploiement du bulletin Android de juin 2025 corrigeant de nombreuses vulnérabilités au sein du système mobile. Parallèlement, Google a diffusé une mise à jour d’urgence de Chrome pour corriger une faille zero-day dans le navigateur, celle-ci étant activement exploitée dans la nature avant le patch.

- HPE (Hewlett Packard Enterprise) : publication de correctifs pour 8 vulnérabilités affectant la solution de sauvegarde HPE StoreOnce. Ces failles, si elles étaient exploitées, pouvaient compromettre l’intégrité et la sécurité des systèmes de stockage StoreOnce, d’où l’importance de déployer ces mises à jour sur les appareils concernés.

- Ivanti : trois vulnérabilités de haute sévérité ont été corrigées dans Ivanti Workspace Control (IWC), liées à des clés d’authentification codées en dur dans le produit. Ces faiblesses pouvaient permettre à un acteur malveillant d’obtenir un accès non autorisé ou de contourner des mécanismes de sécurité dans l’environnement de Workspace Control.

- Qualcomm : correctifs visant trois vulnérabilités zero-day dans le pilote graphique Adreno GPU utilisé sur de nombreux appareils mobiles. Ces failles étaient exploitées dans des attaques ciblées avant leur correction et pouvaient permettre, par exemple, d’exécuter du code à un niveau privilégié au sein du système Android. Les fabricants de smartphones intègreront ces correctifs dans leurs mises à jour de firmware pour protéger les utilisateurs.

- Roundcube : le webmail open-source Roundcube a publié une mise à jour critique corrigeant une faille permettant une exécution de code à distance post-authentification. Un exploit public étant disponible pour cette vulnérabilité (CVE-2025-49113), celle-ci a rapidement commencé à être exploitée activement après la divulgation. Il est vivement conseillé aux administrateurs de mettre à jour Roundcube en version 1.6.11 (ou 1.5.10 LTS) afin de supprimer cette faille.

- SAP : lors de son Patch Day de juin, SAP a livré des mises à jour de sécurité pour plusieurs de ses logiciels d’entreprise. Parmi les correctifs figure une vulnérabilité critique de contrôle d’accès manquant dans SAP NetWeaver Application Server (AS) ABAP, qui pouvait permettre à un attaquant non authentifié de contourner les autorisations et d’obtenir des privilèges étendus sur le système SAP. D’autres failles impactant des modules SAP ont également été résolues, renforçant la sécurité de l’écosystème SAP pour les clients.

En somme, le mois de juin 2025 s’avère particulièrement riche en mises à jour de sécurité.

Je recommande fortement à tous les administrateurs systèmes à appliquer sans délai ces correctifs – tant du côté Microsoft que des autres éditeurs – afin de protéger leurs environnements contre les exploits actifs et de réduire leur surface d’attaque.

La diversité des produits affectés (du poste de travail aux applications d’entreprise en passant par les équipements réseau) rappelle que la gestion régulière des correctifs de sécurité est plus que jamais essentielle pour maintenir un niveau de sécurité élevé dans les organisations.

On ne réfléchit pas, on patch !

Enjoy!

Sources :

- RadioCSIRT Podcast : https://www.radiocsirt.org/podcast/votre-actu-cybersecurite-ep-318-special-patch-tuesday/

- BleepingComputer: https://www.bleepingcomputer.com/news/microsoft/microsoft-june-2025-patch-tuesday-fixes-exploited-zero-day-66-flaws/

- Liste des CVE via BleepingComputer: https://www.bleepingcomputer.com/microsoft-patch-tuesday-reports/Microsoft-Patch-Tuesday-June-2025.html

- Microsoft : https://msrc.microsoft.com/update-guide/releaseNote/2025-Jun