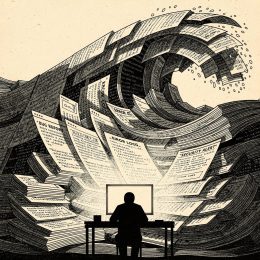

Intelligence artificielle — Vulnérabilités Ce que révèle le premier bilan public de Claude Mythos Anthropic à publié ce 22 mai 2026 les résultats du premier mois de son initiative défensive. Plus de 10 000 vulnérabilités de gravité élevée ou critique identifiées, un goulot d’étranglement qui se déplace de la détection vers la correction, et une…