J’ai analysé la dernière alerte publiée par la CISA, en m’appuyant sur plusieurs sources complémentaires, que vous retrouverez référencées en fin d’article.

L’objectif : mettre en lumière une menace persistante aux implications concrètes pour la sécurité des réseaux.

La technique connue sous le nom de « fast flux » représente une faille significative dans les défenses de nombreux réseaux, posant une menace substantielle à la sécurité nationale. Les acteurs malveillants, y compris les cybercriminels et les acteurs étatiques, exploitent le fast flux pour masquer les emplacements des serveurs malveillants en modifiant rapidement les enregistrements du Domain Name System (DNS).

Cette méthode leur permet de créer une infrastructure de commande et de contrôle (C2) résiliente et hautement disponible, rendant difficile le suivi et le blocage des activités malveillantes.

La National Security Agency (NSA), la Cybersecurity and Infrastructure Security Agency (CISA), le Federal Bureau of Investigation (FBI), l’Australian Signals Directorate’s Australian Cyber Security Centre (ASD’s ACSC), le Canadian Centre for Cyber Security (CCCS) et le New Zealand National Cyber Security Centre (NCSC-NZ) ont conjointement publié cet avis pour alerter les organisations, les fournisseurs de services Internet (ISP) et les prestataires de services de cybersécurité sur la menace persistante du fast flux.

Cet avis encourage des mesures proactives pour développer des analyses de détection et des capacités de blocage précises, fiables et opportunes du fast flux.

Détails Techniques

Le fast flux est une technique basée sur les domaines, caractérisée par le changement rapide des enregistrements DNS associés à un seul domaine. Les acteurs malveillants utilisent cette technique pour éviter la détection par les défenseurs de réseau. Il existe deux variantes courantes du fast flux :

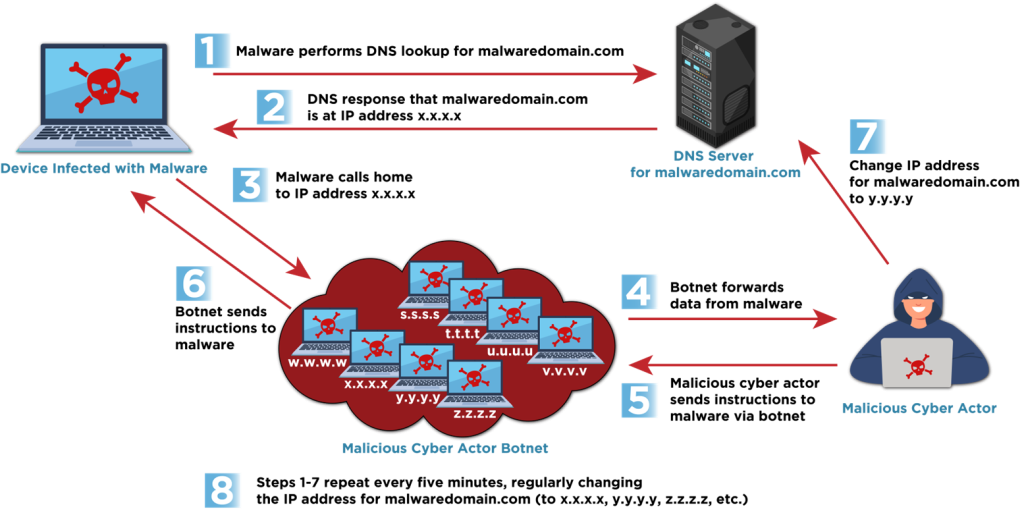

Single Flux : Un seul nom de domaine est lié à plusieurs adresses IP, qui sont fréquemment alternées dans les réponses DNS. Cela garantit que si une adresse IP est bloquée, le domaine reste accessible via d’autres adresses.

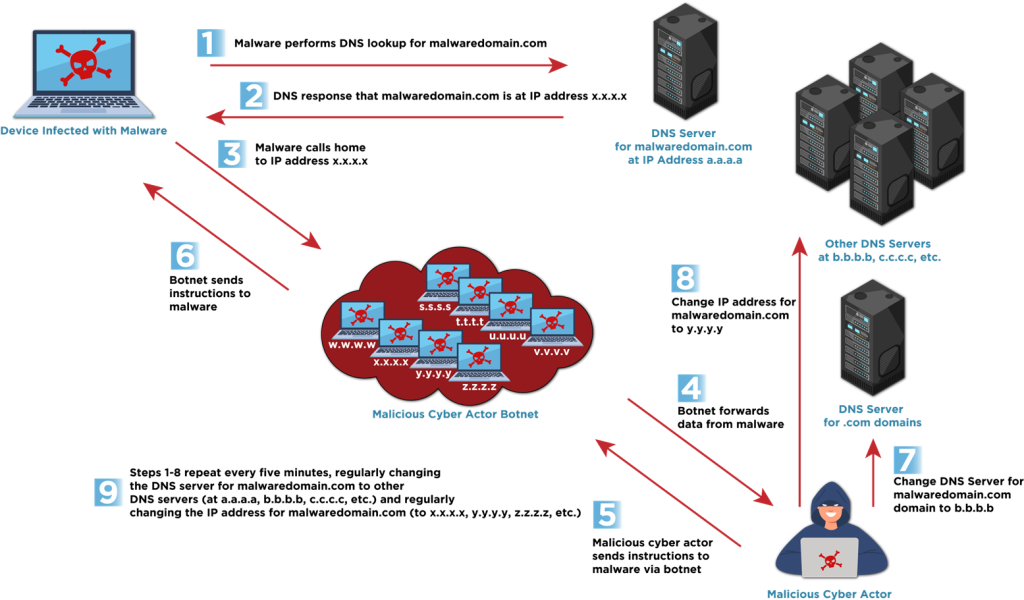

Double Flux : En plus de changer les adresses IP, les serveurs de noms de domaine (DNS) responsables de la résolution du domaine changent également fréquemment. Cela ajoute une couche supplémentaire de redondance et d’anonymat pour les domaines malveillants.

Les deux techniques utilisent un grand nombre d’hôtes compromis, généralement faisant partie d’un botnet, rendant difficile pour les défenseurs de réseau d’identifier et de bloquer le trafic malveillant.

Des exemples d’acteurs malveillants utilisant le fast flux incluent les services d’hébergement à l’épreuve des balles (BPH), les attaques de ransomware comme Hive et Nefilim, et le groupe Gamaredon.

Techniques de Détection

Les ISP et les prestataires de services de cybersécurité, en particulier les fournisseurs de DNS Protective (PDNS), sont invités à mettre en œuvre une approche multicouche pour détecter les activités de fast flux :

- Utiliser des flux de renseignements sur les menaces et des services de réputation.

- Mettre en place des systèmes de détection d’anomalies pour les journaux de requêtes DNS.

- Analyser les valeurs de durée de vie (TTL) dans les enregistrements DNS.

- Examiner la résolution DNS pour des géolocalisations inconsistantes.

- Utiliser les données de flux pour identifier les communications à grande échelle avec de nombreuses adresses IP.

- Développer des algorithmes de détection de fast flux.

- Surveiller les signes d’activités de phishing.

- Mettre en œuvre la transparence client et partager les informations sur les activités de fast flux détectées.

Mesures d’Atténuation

Pour se défendre contre le fast flux, les organisations gouvernementales et d’infrastructures critiques devraient coordonner avec leurs fournisseurs de services Internet, leurs prestataires de services de cybersécurité et/ou leurs services DNS Protective pour mettre en œuvre les mesures suivantes :

- Blocage DNS et IP et sinkholing des domaines et adresses IP de fast flux malveillants :

- Filtrage réputationnel des activités malveillantes activées par fast flux :

- Surveillance et journalisation renforcées :

- Défense collaborative et partage d’informations :

- Sensibilisation et formation au phishing :

Ma conclusion

Le fast flux représente une menace persistante pour la sécurité des réseaux, utilisant une infrastructure en rapide changement pour masquer les activités malveillantes.

En mettant en œuvre des stratégies de détection et d’atténuation robustes, les organisations peuvent réduire significativement leur risque de compromission par des menaces activées par fast flux.

Ce qui est frappant ce sont les agences émettrices de cette alerte qui recommandent fortement aux organisations de collaborer avec leurs fournisseurs de services de cybersécurité pour développer une approche multicouche afin de détecter et atténuer les opérations de fast flux malveillantes.

L’utilisation de services qui détectent et bloquent les activités cybernétiques malveillantes activées par fast flux peut renforcer considérablement les défenses cybernétiques d’une organisation.

On vit une époque formidable…

Sources

- [1] Intel471. Bulletproof Hosting: A Critical Cybercriminal Service. 2024. https://intel471.com/blog/bulletproof-hosting-a-critical-cybercriminal-service

- [2] Australian Signals Directorate’s Australian Cyber Security Centre. « Bulletproof » hosting providers: Cracks in the armour of cybercriminal infrastructure. 2025. https://www.cyber.gov.au/about-us/view-all-content/publications/bulletproof-hosting-providers

- [3] Logpoint. A Comprehensive guide to Detect Ransomware. 2023. https://www.logpoint.com/wp-content/uploads/2023/04/logpoint-a-comprehensive-guide-to-detect-ransomware.pdf

- [4] Trendmicro. Modern Ransomware’s Double Extortion Tactic’s and How to Protect Enterprises Against Them. 2021. https://www.trendmicro.com/vinfo/us/security/news/cybercrime-and-digital-threats/modern-ransomwares-double-extortion-tactics-and-how-to-protect-enterprises-against-them

- [5] Unit 42. Russia’s Trident Ursa (aka Gamaredon APT) Cyber Conflict Operations Unwavering Since Invasion of Ukraine. 2022. https://unit42.paloaltonetworks.com/trident-ursa/

- [6] Recorded Future. BlueAlpha Abuses Cloudflare Tunneling Service for GammaDrop Staging Infrastructure. 2024. https://www.recordedfuture.com/research/bluealpha-abuses-cloudflare-tunneling-service

- [7] Silent Push. ‘From Russia with a 71’: Uncovering Gamaredon’s fast flux infrastructure. New apex domains and ASN/IP diversity patterns discovered. 2023. https://www.silentpush.com/blog/from-russia-with-a-71/

- [8] DNS Filter. Security Categories You Should be Blocking (But Probably Aren’t). 2023. https://www.dnsfilter.com/blog/security-categories-you-should-be-blocking-but-probably-arent

- [9] National Security Agency. Selecting a Protective DNS Service. 2021. https://media.defense.gov/2025/Mar/24/2003675043/-1/-1/0/CSI-SELECTING-A-PROTECTIVE-DNS-SERVICE-V1.3.PDF

- Pour plus d’informations, veuillez consulter le document original : Fast Flux: A National Security Threat (PDF, 841 KB).

- Episode 247 du Podcast RadioCSIRT https://www.radiocsirt.org/podcast/votre-actu-cybersecurite-du-dimanche-6-avril-2025-ep-247/