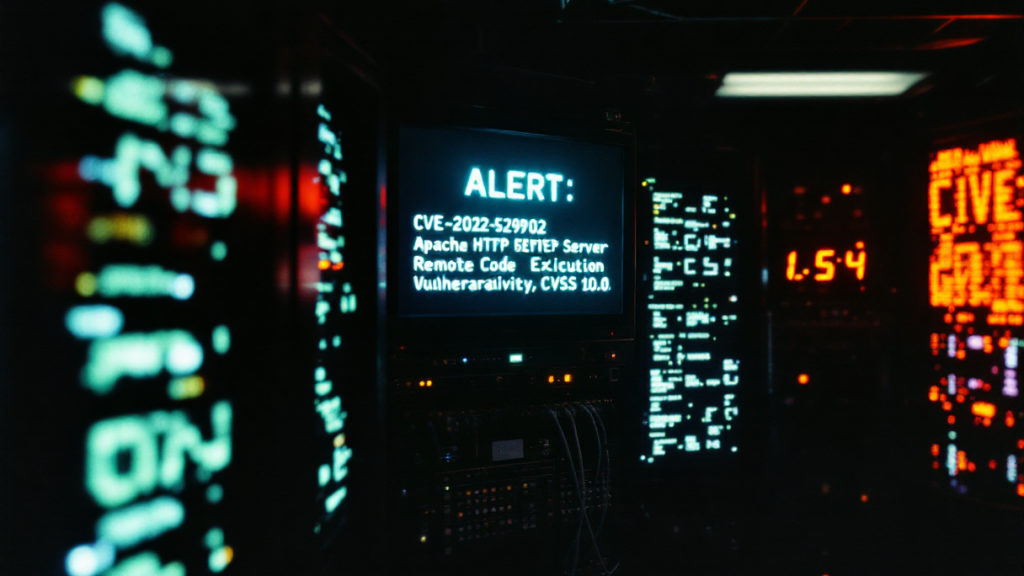

La CVE-2025-29902 est une vulnérabilité critique de type Remote Code Execution (RCE) affectant le serveur HTTP (Apache) utilisé par les produits Bosch Telex Remote Dispatch Console Server et RTS VLink Virtual Matrix.

Cette faille, découverte et divulguée de manière responsable par le chercheur Omer Shaik, réside dans l’API REST de ces applications et permet à un attaquant d’exécuter du code arbitraire à distance sur le serveur, sans authentification préalable.

Le problème provient d’une injection de code (CWE-94) due à un contrôle inadéquat lors de la génération de code à partir de données non fiables, ce qui ouvre la possibilité d’introduire du code malveillant via des requêtes spécialement conçues.

La conséquence, une exploitation réussie donne à l’attaquant le contrôle complet du système cible avec les privilèges du processus serveur, compromettant pleinement la confidentialité, l’intégrité et la disponibilité des données et services (impact C:H/I:H/A:H dans le vecteur CVSS). Cette sévérité maximale se reflète par un score de base CVSS v3.1 de 10.0 (Critique) pour cette vulnérabilité.

Les produits affectés et versions vulnérables

Les produits et versions suivants sont concernés par CVE-2025-29902 :

- Telex Remote Dispatch Console Server (sur Windows) – Toutes versions inférieures à 1.3.0.

- RTS VLink Virtual Matrix Software (sur Windows) – Versions v5, et v6.0.0 jusqu’à (exclu) 6.6.0. (Les versions antérieures v4 et inférieures ne sont pas affectées.)

Conditions d’exploitation

Plusieurs facteurs rendent l’exploitation de cette vulnérabilité particulièrement aisée pour un attaquant :

- Vecteur d’attaque (AV) : Réseau (N) – L’attaque peut être effectuée à distance via une connexion réseau (HTTP/HTTPS) sur l’interface web exposée.

- Complexité de l’attaque (AC) : Faible (L) – Aucune condition préalable complexe n’est nécessaire, l’exploitation ne requiert ni scénario élaboré ni dépendance à d’autres failles.

- Privilèges requis (PR) : Aucun (N) – L’attaquant n’a pas besoin d’être authentifié ni de disposer d’un compte sur le système cible. La faille est exploitable par un utilisateur non autorisé.

- Interaction utilisateur (UI) : Aucune (N) – La victime n’a aucune action à réaliser pour que l’exploit fonctionne. L’attaque s’effectue sans assistance ou intervention d’un utilisateur légitime.

- Portée (S) : Changée (C) – Une compromission réussie peut s’étendre au-delà du composant vulnérable initial, affectant potentiellement d’autres éléments du système ou du réseau (élévation de la portée de l’impact).

En résumé, CVE-2025-29902 est exploitable à distance, de manière directe et anonyme, et ce avec une grande facilité. Ces conditions, combinées à l’impact critique en cas de succès, expliquent que le score CVSS de la vulnérabilité atteigne le maximum de 10.0.

Correctifs et mesures d’atténuation

Pour éliminer cette vulnérabilité, des correctifs ont été publiés par l’éditeur. Il est nécessaire de mettre à jour les applications concernées vers les versions patchées : Telex RDC Server 1.3.0 et RTS VLink Virtual Matrix 6.6.0. Pour les déploiements utilisant encore VLink v5, une migration vers la branche v6 (version 6.6.0) est préconisée, puisque la version 5 n’est plus supportée et vulnérable.

En attendant l’application du correctif, une mesure d’atténuation provisoire consiste à bloquer l’accès aux ports 80/tcp et 443/tcp (interface web HTTP/HTTPS) des serveurs vulnérables au niveau du pare-feu. Cela empêche toute exploitation distante de la faille depuis l’extérieur du réseau.

Néanmoins, cette mitigation n’élimine pas la vulnérabilité elle-même : il est fortement recommandé d’appliquer le correctif logiciel dès que possible pour supprimer le risque à la source.

Enjoy !

Sources

Bosch Security Advisory BOSCH-SA-992447-BT – Remote Code Execution in Telex RDC Server and RTS VLink Virtual Matrix, https://psirt.bosch.com/security-advisories/BOSCH-SA-992447.html