Fondements, usages et complémentarité avec ATT&CK

Un auditeur du Podcast RadioCSIRT m’a interrogé sur l’utilisation de la kill chain et du framework ATT&CK.

La Cyber Kill Chain, développée par Lockheed Martin en 2011, est un modèle structurant qui permet de décomposer une attaque informatique en phases successives. Initialement conçu pour améliorer la détection et la réponse aux menaces avancées (APT), ce cadre reste un référentiel opérationnel majeur dans les pratiques de Threat Intelligence, de SOC, de red teaming et de réponse à incident.

Son objectif principal : identifier à quel stade une attaque peut être détectée ou interrompue, afin d’optimiser les mesures défensives et le positionnement des capteurs.

1. Origine et principes du modèle Kill Chain

La Kill Chain s’inspire du concept militaire selon lequel toute chaîne d’attaque peut être rompue à condition d’intervenir à temps sur l’un de ses maillons. En cybersécurité, cela se traduit par l’identification de 7 phases séquentielles, chacune représentant une étape logique de la compromission.

Contrairement à d’autres cadres purement techniques, la Kill Chain met l’accent sur le déroulé opérationnel de l’attaque et son cycle de vie.

2. Les 7 phases de la Kill Chain (Lockheed Martin)

1. Reconnaissance (Reconnaissance)

L’attaquant collecte des informations sur sa cible pour préparer son attaque. Cela inclut :

- OSINT (open-source intelligence)

- Scanning de ports

- Recherches DNS, WHOIS

- Analyse des publications techniques ou RH

2. Armes (Weaponization)

Création de la charge malveillante. L’attaquant couple un exploit (souvent lié à une CVE) avec un payload, générant un document piégé, un dropper ou un loader.

Exemples :

- Exploit d’une faille Microsoft Office + Trojan

- PDF avec JavaScript malveillant

3. Livraison (Delivery)

C’est la phase de transmission vers la cible. Canaux fréquents :

- E-mail (phishing)

- Pièces jointes ou liens malveillants

- USB, sites compromis, mises à jour détournées

4. Exploitation

Le code malveillant est exécuté sur la machine cible via :

- Exécution d’un script ou d’une macro

- Vulnérabilité d’un navigateur ou d’un logiciel tiers

- Interaction utilisateur

5. Installation

Mise en place d’un implant ou d’un backdoor pour maintenir l’accès au système. Techniques utilisées :

- Persistance via registre, tâche planifiée

- Droppers installant des trojans (Cobalt Strike, Qakbot, etc.)

6. Command and Control (C2)

Connexion de la machine infectée à un serveur distant contrôlé par l’attaquant. Canaux de C2 :

- HTTP/HTTPS, DNS, Slack, Telegram, protocoles chiffrés

- Protocoles exotiques ou sur-mesure

Objectifs :

- Exfiltration

- Contrôle à distance

- Mouvement latéral coordonné

7. Actions sur l’objectif (Actions on Objectives)

Objectif final de l’attaque :

- Vol d’informations, espionnage

- Chiffrement de données (ransomware)

- Sabotage

- Dump de comptes AD

3. Exploitation opérationnelle de la Kill Chain

a) Détection structurée

Chaque phase est associée à des artefacts spécifiques pouvant être détectés :

- Reconnaissance : logs DNS, trafic anormal sur les honeypots

- Livraison : détection d’e-mails de phishing, sandbox

- C2 : beaconing ou protocoles non conformes

b) Threat Hunting

Permet de cibler une phase précise dans les logs ou dans l’EDR. Exemples :

- Recherches de persistence dans HKCU\Software\Microsoft\Windows\CurrentVersion\Run

- Analyse des parent-child process suspects (ex : winword.exe → powershell.exe)

c) Attribution et compréhension de l’adversaire

La Kill Chain sert également à cartographier le modus operandi d’un groupe (APT, cybercrime), notamment pour :

- Formaliser un rapport de compromission

- Cartographier la répétition de tactiques

- Enrichir la base de données de TTP (Tactics, Techniques and Procedures)

4. Limites du modèle Kill Chain

Malgré son intérêt structurel, la Kill Chain est linéaire et séquentielle, ce qui peut limiter son usage dans :

- Les attaques opportunistes très rapides (e.g. rançongiciels simples)

- Les intrusions non ciblées, non planifiées

- Les campagnes multi-vectorielles avec réinfection automatique

Elle ne couvre pas les phases post-compromission en profondeur, telles que :

- Lateral movement sophistiqué

- Escalade de privilèges

- Living off the land (utilisation de commandes natives)

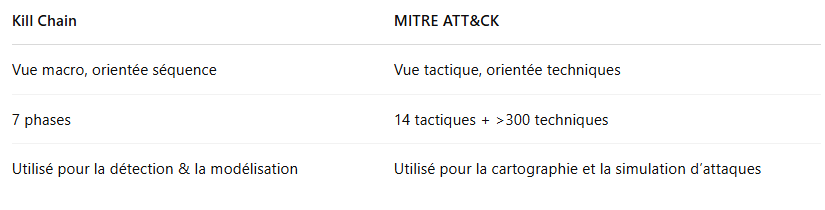

5. Complémentarité avec MITRE ATT&CK

Contrairement à la Kill Chain, MITRE ATT&CK est un framework tactique qui décrit en détail les techniques, sous-techniques et outils utilisés par les attaquants.

Utiliser les deux en parallèle permet une couverture optimale, du niveau stratégique jusqu’au niveau IOC exploitable.

6. Exemples concrets d’application

- APT29 (Cozy Bear) : typiquement modélisable dans la Kill Chain avec reconnaissance via LinkedIn, phishing ciblé, exploitation 0-day, persistance via scheduled task, C2 HTTPS et exfiltration d’e-mails.

- Ransomware-as-a-Service (RaaS) : livraison massive via campagnes de phishing, installation automatique, C2 court, et exécution directe du chiffrement sans latéralisation.

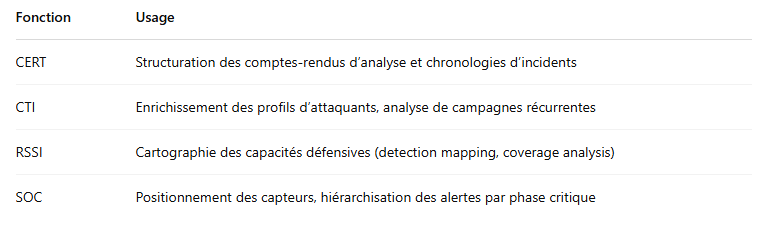

7. Intérêt en contexte CERT / CTI / RSSI

Sources

- Lockheed Martin – Intelligence-Driven Defense (Kill Chain Whitepaper) https://www.lockheedmartin.com/en-us/capabilities/cyber/cyber-kill-chain.html

- MITRE ATT&CK Framework https://attack.mitre.org/

- FireEye – Operationalizing the Kill Chain https://www.fireeye.com/blog/threat-research/2013/05/the-cyber-attack-kill-chain.html

- SANS Institute – Using Kill Chain to Improve Detection and Response https://www.sans.org/white-papers/36745/

- NSA/CISA – Detecting and Mitigating Advanced Persistent Threats https://media.defense.gov/2020/Oct/09/2002513840/-1/-1/0/CSI_DETECTING_AND_MITIGATING_APT_ACTIVITY.PDF