Le groupe BianLian, un collectif de cybercriminels spécialisé dans l’extorsion de données et les ransomwares, cible les infrastructures critiques aux États-Unis et en Australie depuis 2022.

Initialement impliqué dans des attaques par double extorsion (chiffrement des données et menace de publication), il a évolué vers une stratégie exclusive d’extorsion basée sur l’exfiltration des données.

J’ai basé cette analyse sur les récentes publications du FBI, de la CISA et de l’Australian Cyber Security Centre (ASD’s ACSC), fournissant des détails techniques, les tactiques utilisées et les mesures d’atténuation recommandées.

1. Profil de la menace BianLian

BianLian est un groupe de cybercriminels basé en Russie qui cible plusieurs secteurs critiques, notamment :

- Infrastructures critiques aux États-Unis et en Australie

- Entreprises de services professionnels

- Secteur de l’immobilier et du développement

Depuis janvier 2024, le groupe a cessé de chiffrer les fichiers et se concentre sur l’exfiltration des données pour forcer les victimes à payer une rançon sous la menace d’une publication.

2. Techniques et méthodes d’attaque

2.1. Accès initial

BianLian accède aux réseaux de ses victimes via :

- Identifiants RDP compromis obtenus auprès de courtiers d’accès initiaux (Initial Access Brokers).

- Exploitation de vulnérabilités sur des applications exposées comme ProxyShell (CVE-2021-34473, CVE-2021-34523, CVE-2021-31207).

- Campagnes de phishing ciblées.

2.2. Mécanismes de persistance et escalade des privilèges

Une fois infiltré, BianLian met en place des backdoors spécifiques à chaque victime, utilisant des outils comme :

- PowerShell et Windows Command Shell pour désactiver les antivirus et masquer leurs activités.

- Ngrok et Rsocks pour établir des tunnels réseau SOCKS5 et masquer le trafic malveillant.

- Exploitation de la vulnérabilité CVE-2022-37969 sur Windows 10 et 11 pour escalader leurs privilèges.

2.3. Déplacement latéral et contrôle du réseau

- Utilisation de PsExec et RDP avec des identifiants valides.

- Ajout d’utilisateurs administrateurs au sein du domaine.

- Création de comptes Azure AD pour maintenir l’accès sur les environnements cloud.

2.4. Exfiltration et impact

- Récupération de fichiers sensibles via PowerShell et scanners réseau.

- Exfiltration des données via FTP, Rclone et Mega.

- Pression psychologique sur les victimes avec menaces de divulgation publique et contacts directs avec partenaires et employés.

- Impression forcée de notes de rançon sur les imprimantes réseau.

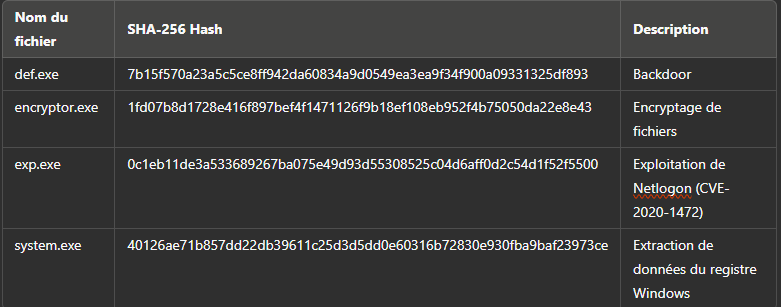

3. Indicateurs de compromission (IOC)

Les autorités ont identifié plusieurs fichiers malveillants utilisés par BianLian :

4. Mesures de protection recommandées

4.1. Protection préventive

- Restreindre l’accès RDP et fermer les ports inutilisés.

- Appliquer des correctifs de sécurité sur toutes les applications exposées.

- Utiliser l’authentification multifactorielle (MFA) pour les accès sensibles.

- Restreindre l’usage de PowerShell et désactiver les fonctionnalités non utilisées.

- Implémenter une gestion stricte des accès et privilèges sur les comptes administrateurs.

4.2. Surveillance et détection

- Mettre en place un monitoring des logs RDP pour détecter toute activité suspecte.

- Utiliser des outils d’analyse comportementale pour identifier des actions anormales.

- Bloquer les signatures connues des malwares BianLian dans les antivirus et EDR.

4.3. Réaction en cas de compromission

- Déconnecter immédiatement les machines infectées pour limiter la propagation.

- Changer tous les identifiants d’accès en utilisant un appareil sécurisé.

- Analyser l’environnement avec un antivirus mis à jour.

- Déposer un rapport auprès des autorités compétentes :

5. Le mot de la fin

BianLian illustre l’évolution des tactiques cybercriminelles, passant d’un modèle de chiffrement des fichiers à une pure extorsion basée sur l’exfiltration. Cela montre l’importance pour les entreprises de protéger leurs données et de renforcer la détection des intrusions, plutôt que de simplement s’appuyer sur des solutions anti-ransomware classiques.

Les recommandations des agences de cybersécurité doivent être suivies de manière proactive afin de limiter l’impact potentiel de ce type d’attaque.

6. Sources utilisées

- FBI, CISA, ASD’s ACSC – Rapport sur BianLian, mis à jour le 20 novembre 2024 : https://www.cisa.gov/sites/default/files/publications/aa23-136a_bianlian.pdf

- MITRE ATT&CK – Techniques utilisées par le groupe BianLian : https://attack.mitre.org

- Microsoft, CrowdStrike, Sophos – Contributions sur les tactiques du groupe : https://www.microsoft.com/security/blog, https://www.crowdstrike.com, https://www.sophos.com

- CISA – StopRansomware.gov – Ressources et recommandations pour les entreprises : https://www.cisa.gov/stopransomware