Je partage ici mon analyse sur un bulletin d’alerte du CERT UA sur le threat actor UAC-200

Le CERT-UA a récemment identifié plusieurs cyberattaques ciblant des employés du complexe militaro-industriel ainsi que certains membres des forces de défense ukrainiennes.

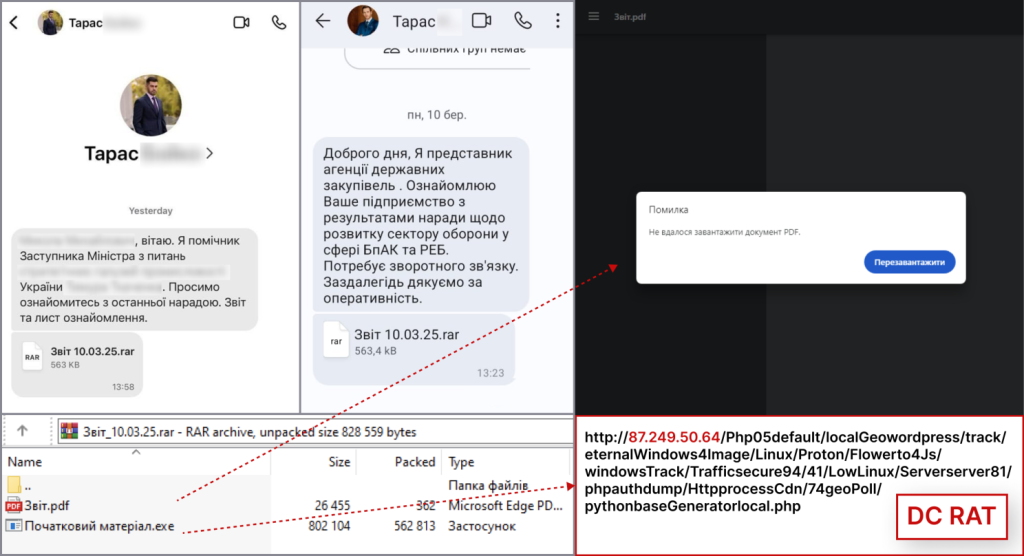

Ces attaques, attribuées à l’acteur de menace UAC-0200, exploitent le cheval de Troie d’accès à distance (RAT) DarkCrystal.

Mode opératoire des attaques

En mars 2025, des messages malveillants ont été détectés sur le service de messagerie Signal. Ceux-ci contenaient des archives prétendument associées à des comptes rendus de réunions. Dans certains cas, les messages semblaient provenir de contacts légitimes, dont les comptes avaient été compromis en amont.

Ces archives renfermaient généralement un fichier « .pdf » accompagné d’un exécutable identifié comme DarkTortilla, un crypteur/chargeur conçu pour déchiffrer et exécuter des logiciels malveillants, dont DarkCrystal RAT. Depuis février 2025, les leurres ont évolué pour inclure des thématiques liées aux drones et aux systèmes de guerre électronique.

L’utilisation de messageries instantanées sur divers supports (ordinateurs et appareils mobiles) accroît significativement la surface d’attaque, notamment en contournant certaines mesures de sécurité organisationnelles.

Indicateurs de compromission (IOC)

Les fichiers et exécutables impliqués dans ces attaques sont les suivants :

- ZVIT 10.03.25.rar : 9eece23aae381f57af03129e07ed9397

- NAKAZ 17.02.2025.pdf : e872ce06a8c3937430a8a4e929bea297

- Fichiers exécutables associés : Fine Reader.exe, pdfDecod.exe, PDF-Office2025version46-v.exe

- Autres archives malveillantes : Разпорядження.zip, нарада.rar

Adresses IP et domaines impliqués

- 45.130.214.237

- 62.60.235.190

- 87.249.50.64

- 217.25.91.61

- 83.147.253.138

- hXXp://45[.]130.214.237/cdn/7Temp/updateexternalprotonAsync/…/defaultwp7/Multi/VmrequestPacketSqlPublicdownloads[.]php

- hXXps://imgurl[.]ir/download.php?file=q68235_labodtarinog.txt

Recommandations

Le CERT-UA recommande une vigilance accrue face aux communications inattendues, même provenant de contacts de confiance. En cas de réception de messages suspects, il est conseillé de ne pas ouvrir les fichiers joints et d’alerter immédiatement les services de cybersécurité compétents.

Les indicateurs de compromission doivent être intégrés aux solutions de défense des infrastructures critiques afin de détecter et bloquer toute tentative d’infection.

Une surveillance renforcée des messageries et des accès aux systèmes sensibles est également préconisée pour limiter les risques liés à cette campagne.

ci-dessous une copie d’écran :

Sources

- CERT-UA : https://cert.gov.ua/article/6282737

- Podcast RadioCSIRT : https://www.radiocsirt.org/podcast/votre-actu-cybersecurite-du-mardi-18-mars-2025-ep-228/