La question revient régulièrement sur RadioCSIRT : quelle distribution Linux recommander pour un analyste CERT, CSIRT ou SOC ?

Il n’existe pas de réponse universelle, car ce choix dépend fortement des missions confiées, du niveau de maîtrise de l’environnement Linux, et des résultats attendus.

Afin d’apporter des éléments de réflexion objectifs, je propose un article détaillé présentant les principales distributions adaptées à ces contextes, leurs caractéristiques techniques, ainsi que des cas d’usage concrets.

Les analystes en sécurité opérationnelle (équipes CERT, CSIRT, SOC) s’appuient souvent sur des distributions Linux spécialisées pour mener des investigations numériques. Ces systèmes préconfigurés intègrent un large éventail d’outils prêts à l’emploi pour l’analyse forensique (post-mortem ou en direct) sur environnements Linux et Windows, ainsi que pour des opérations de Threat Intelligence et de collecte d’OSINT (Open Source INTelligence, renseignement en sources ouvertes).

Plusieurs distributions se distinguent dans ce domaine, notamment Kali Linux, Parrot OS, Tsurugi Linux, REMnux ou CAINE, entre autres. Chacune possède ses points forts en termes d’outils fournis, d’interface (ligne de commande CLI ou graphique GUI), de légèreté, de stabilité, de support communautaire et de compatibilité avec les outils du marché.

Cet article propose un comparatif technique neutre de ces distributions, en examinant comment elles répondent aux besoins d’analystes expérimentés en forensique numérique et en veille sur les menaces. Des cas d’usage concrets illustreront les capacités de chaque distribution, sans parti pris, afin d’éclairer le choix en fonction des contraintes de terrain (enquête à mener, ressources disponibles, préférences d’usage). Commençons par Kali Linux, sans doute la distribution la plus connue, avant d’explorer ses alternatives et homologues spécialisés.

Kali Linux

Kali Linux est une distribution basée sur Debian, maintenue par Offensive Security, historiquement dérivée de BackTrack. Réputée pour le pentest et le hacking éthique, Kali est également largement employée pour la forensique et intègre une option de démarrage spécifique à cet effet. En effet, le mode « Live (Forensic Mode) » de Kali désactive l’auto-montage des disques et charge directement un ensemble d’outils open source populaires dédiés à l’analyse forensique.

Cette approche prévient toute altération accidentelle des données lors du boot et fournit « out of the box » un toolkit complet pour examiner un système compromis. Kali dispose de plus de 600 utilitaires couvrant l’acquisition d’images disque, l’analyse de mémoire, la récupération de fichiers supprimés, la rétro-ingénierie, etc..

Par exemple, des outils phares comme Autopsy (interface graphique pour The Sleuth Kit, permettant d’examiner images disque et artefacts système), Guymager (imagerie forensique avec hachage automatique), Volatility (analyse de dumps RAM), ou encore Wireshark et Xplico (analyse de trafic et reconstitution de flux réseau) sont préinstallés dans Kali. Cette richesse logicielle permet d’aborder la plupart des tâches forensiques courantes sans installation additionnelle.

En plus de la forensique classique, Kali peut servir pour la Threat Intelligence grâce à ses outils d’OSINT intégrés. On y trouve notamment des programmes tels que Maltego (cartographie de liens entre entités à partir de données ouvertes), theHarvester (collecte d’adresses email, sous-domaines et informations publiques sur un domaine), Recon-ng et SpiderFoot (automatisation de la collecte d’OSINT sur des cibles variées), ou des interfaces vers des bases de données et moteurs spécialisés (par ex. l’API Shodan).

Un analyste CTI (Cyber Threat Intelligence) peut ainsi, depuis Kali, récolter des renseignements sur une adresse IP suspecte ou un nom de domaine (whois, DNS, réseaux sociaux, etc.), tout comme il peut analyser un échantillon de malware trouvé lors d’un incident en utilisant les outils de rétro-ingénierie présents.

En termes d’interface utilisateur, Kali Linux propose par défaut un environnement graphique Xfce relativement léger et une utilisation courante via le terminal. Historiquement, l’utilisateur root était actif par défaut (ce n’est plus le cas depuis 2020, Kali utilise un compte standard par défaut pour plus de sécurité opérationnelle).

La distribution est conçue pour fonctionner en mode live USB ou être installée sur disque. En mode live, elle peut opérer avec persistance sur la clé USB pour conserver les données d’enquête. Côté performance, Kali est plus exigeante que certaines de ses concurrentes directes : il est recommandé d’avoir au moins 1Go de RAM pour l’utiliser confortablement, et une installation complète peut occuper 20 Go ou plus de stockage. Kali reste toutefois utilisable sur du matériel modeste et bénéficie d’optimisations constantes (choix d’un environnement léger, images ARM pour Raspberry Pi, etc.).

La stabilité de Kali est généralement bonne, bien qu’il s’agisse d’un système en mise à jour continue (modèle rolling release basé sur Debian Testing). Les outils sont régulièrement mis à jour, ce qui est crucial pour coller à l’évolution des menaces et techniques d’attaque. Cette fréquence de mise à jour peut occasionnellement introduire des bugs, mais la communauté Kali et l’équipe OffSec veillent à corriger rapidement les problèmes critiques.

Justement, Kali possède une communauté massive et très active : documentation officielle abondante, forums, blogs, nombreux tutoriels et livres, sans compter le support commercial possible via Offensive Security. Cette popularité fait que pratiquement tous les outils de sécurité développés sont testés et compatibles avec Kali en priorité.

En cas de besoin d’un outil non inclus, l’installation via les dépôts Kali (ou Debian) est généralement aisée, ou via compilation manuelle grâce à l’environnement de développement fourni. En somme, Kali Linux s’impose comme un standard polyvalent : pénétration de systèmes, analyses forensiques de base et collecte OSINT peuvent y être menés dans un cadre unique.

Un intervenant en réponse à incident pourra par exemple booter un poste suspect en mode forensique Kali pour effectuer une image disque et extraire des artefacts Windows (journaux, registre, etc.), puis basculer sur des scripts de renseignement open source afin d’identifier si les indicateurs (adresses IP, hash de fichier malveillant) apparaissent sur Internet ou dans des bases de menaces connues.

Parrot Security OS

Parrot Security OS (souvent abrégé Parrot OS) est une autre distribution Debian destinée aux professionnels de la sécurité, avec une philosophie assez proche de Kali mais quelques différences notables.

Parrot se veut une plateforme polyvalente couvrant à la fois le pentest, la confidentialité personnelle et l’analyse forensique. Elle est développée par l’équipe Frozenbox et existe en deux principales éditions : Parrot Security (incluant l’ensemble des outils de tests d’intrusion, forensic, OSINT…) et Parrot Home (une version allégée axée sur la protection de la vie privée, sans l’avalanche d’outils offensifs).

Comme Kali, Parrot Security intègre par défaut de nombreux outils de forensique numérique et d’OSINT. On y retrouve Autopsy, The Sleuth Kit, Volatility, Wireshark, etc., mais aussi des utilitaires spécifiques comme dc3dd (version améliorée de dd pour les copies forensiques) ou Andriller et adb pour la forensique mobile Android.

Parrot inclut de base des outils d’investigation mémoire, de capture réseau, et prend en charge l’extraction de données de smartphones, ce qui élargit les usages possibles par rapport à un Kali “classique”. Sur la partie OSINT/Threat Intelligence, Parrot fournit également un arsenal complet.

Par exemple, Maltego, SpiderFoot, theHarvester sont intégrés nativement pour la collecte de renseignements sur des personnes ou organisations cibles via les réseaux sociaux, bases de données publiques et autres sources ouvertes. L’outil Creepy est également présent pour exploiter les données de géolocalisation issues des médias sociaux (par exemple cartographier les tweets géolocalisés d’un individu).

Ainsi, un analyste en veille pourra utiliser Parrot pour automatiser la collecte d’informations sur un sujet donné (profilage d’un acteur malveillant sur les réseaux, recherche d’empreinte numérique d’une menace) tout en disposant des outils forensiques si une analyse plus technique est requise.

Un des avantages souvent mis en avant de Parrot OS est sa relative légèreté par rapport à Kali. Parrot utilise par défaut l’environnement de bureau MATE, moins gourmand en ressources. En conséquence, la configuration minimale en RAM est d’environ 320 Mo, là où Kali recommande 1 Go. L’installation occupe aussi un peu moins d’espace disque (~15 Go contre 20+ Go pour Kali).

Parrot est donc bien adapté aux machines un peu anciennes ou peu puissantes, ainsi qu’aux usages sur machines virtuelles avec ressources limitées. D’ailleurs, la distribution est pensée pour être agréable en usage quotidien : interface soignée, menus clairs, possibilité d’utiliser le système comme OS principal d’un analyste qui voudrait à la fois un environnement de bureau classique et les outils de sécurité à portée de main.

L’interface est jugée plus conviviale ou « user-friendly » que celle de Kali par certains, avec un menu applicatif moins chargé initialement (tout en gardant l’accès à l’ensemble des outils).

Côté stabilité, Parrot se base sur Debian (branche stable ou testing suivant les versions, Parrot 5.x étant basé sur Debian 11 stable). Les paquets d’outils sont régulièrement mis à jour via les dépôts Parrot. La distribution suit un cycle de mises à jour continues maîtrisées, visant un compromis entre fraîcheur et fiabilité.

Parrot bénéficie d’un support communautaire croissant, même s’il reste en deçà de Kali en taille. On trouve un forum officiel, un canal Discord actif, et de la documentation en ligne. La communauté apprécie les orientations de Parrot en matière de sécurité proactive : par exemple, Parrot intègre des fonctionnalités pour la vie privée (comme AnonSurf qui canalise le trafic via Tor en un clic, ou des outils de chiffrement et d’anonymisation).

Ces aspects en font un choix pertinent pour un analyste devant naviguer sur des sites à risque ou dissimuler ses traces durant des investigations en ligne.

En résumé, Parrot Security OS fournit tous les outils essentiels de pentest et forensic (souvent plus encore, en incluant des utilitaires supplémentaires) sur une plateforme optimisée pour la légèreté et la discrétion. Un enquêteur pourra aussi bien utiliser Parrot pour auditer un réseau Wi-Fi, que pour analyser le disque d’un poste compromis, ou monter une opération OSINT sur les réseaux sociaux – le tout sur un même système unifié.

Le choix entre Parrot et Kali se fera souvent selon les préférences personnelles et les contraintes matérielles : Parrot est recommandé sur des configurations modestes ou pour ceux cherchant un environnement de travail quotidien sécurisé, tandis que Kali reste un standard éprouvé sur du matériel plus robuste.

Tsurugi Linux

Tsurugi Linux est une distribution plus récente, spécialement conçue pour les investigations DFIR (Digital Forensics and Incident Response). D’origine italienne (projet initié vers 2018), Tsurugi se démarque par un haut degré de personnalisation pour les besoins forensiques et une prise en compte poussée des contraintes d’enquête.

Basée sur Ubuntu 22.04 LTS 64 bits, elle intègre les dernières versions des outils phares de l’analyse numérique tout en ajoutant des fonctionnalités inédites orientées enquêteur.

L’objectif principal de Tsurugi est de simplifier le travail de l’analyste tout en sécurisant au maximum le traitement des preuves. Ainsi, par défaut, tous les supports de stockage montés le sont en lecture seule grâce à un mécanisme de write-blocker au niveau du noyau. Cette protection évite toute modification accidentelle des disques ou images analysés, garantissant l’intégrité des preuves – une exigence cruciale en informatique légale.

Tsurugi fournit par ailleurs un assistant d’acquisition en mode texte (ncurses) qui se lance en mode console et guide pas-à-pas l’analyste pour imaginer un disque ou collecter de la mémoire, en consommant un minimum de ressources CPU/RAM. L’idée est de pouvoir utiliser Tsurugi sur le terrain, par exemple via un ordinateur de forensic mobile, pour effectuer des acquisitions rapides et sûres, y compris si la machine n’a pas d’interface graphique ou très peu de RAM.

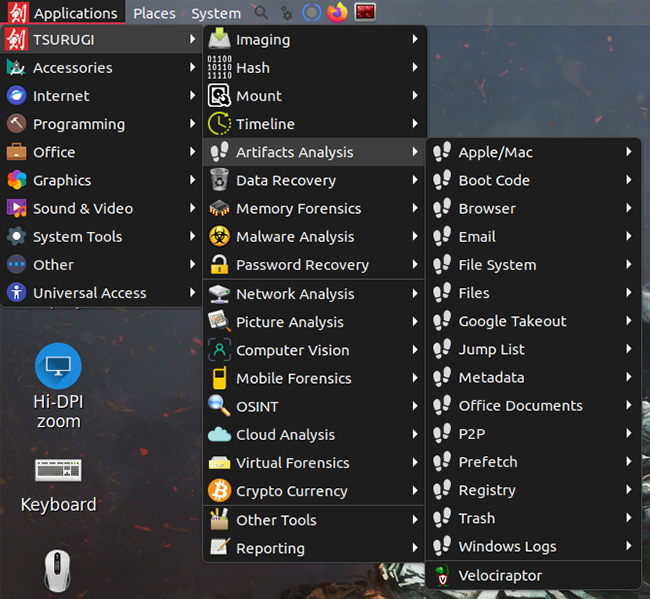

En mode graphique, Tsurugi présente une interface utilisateur structurée de manière très logique pour la forensique. Le menu principal est organisé selon les étapes typiques d’une enquête : acquisition (imaging, montage d’images, hachage), analyse des artefacts (fichiers, registres, logs), analyse mémoire, analyse réseau, outils pour mobile, etc., jusqu’à des sections pour le reporting final.

Cette organisation séquentielle sert de véritable feuille de route à l’utilisateur, du prélèvement des données jusqu’à l’extraction d’indicateurs et la génération de rapports. Pour chaque catégorie, de nombreux outils sont disponibles – on y retrouve l’équivalent des suites Sleuth Kit/Autopsy, Volatility pour la mémoire, des parseurs d’artéfacts Windows (Registry, Prefetch, journaux d’événements), des outils de récupération de mots de passe, d’analyse de malwares, etc.

Illustration : le menu principal de Tsurugi Linux est organisé par catégories d’outils (Imaging, Memory Forensics, Network Analysis, OSINT, Mobile Forensics, etc.), reflétant le workflow d’une enquête numérique complète et facilitant une approche structurée.

Un atout original de Tsurugi est son orientation OSINT intégrée, en complément de la forensique classique. La distribution propose un OSINT Profile Switcher, c’est-à-dire la possibilité de basculer l’interface en mode “OSINT” d’un simple clic.

Concrètement, cela reconfigure le menu pour n’afficher que les outils pertinents à la collecte de renseignement en sources ouvertes (et même le fond d’écran change pour indiquer ce contexte), afin de fournir un environnement épuré lorsque l’analyste se concentre sur cette tâche.

Tsurugi inclut ainsi tout un arsenal d’outils OSINT (scripts de collecte sur les réseaux sociaux, analyse d’images OSINT, etc.) aux côtés des outils forensiques classiques. L’utilisateur peut également définir ses propres profils personnalisés selon ses besoins. Cette convergence Forensic + OSINT est particulièrement utile dans les cas où l’enquête technique doit être enrichie par des informations externes : par exemple, identifier qu’une adresse IP trouvée dans les logs correspond à un service Cloud connu, ou qu’un alias présent dans un malware renvoie à un compte GitHub actif.

Au niveau de la performance, Tsurugi étant basée sur une Ubuntu LTS récente, elle bénéficie d’une bonne compatibilité matérielle (noyau custom 6.x intégrant de nombreux drivers) et d’une interface graphique moderne.

Elle est conçue pour être installée sur disque (idéalement dans un laboratoire forensic) mais peut aussi fonctionner en live USB. Son interface par défaut (environnement de bureau LXQt ou Xfce modifié, d’après les retours) reste raisonnablement légère, et il est possible de lancer le système sans interface graphique si besoin d’économiser la RAM.

La stabilité est assurée par la base Ubuntu LTS éprouvée, tout en incorporant des outils à jour et spécifiques. La contrepartie est une communauté plus restreinte (projet de niche comparé à Kali), mais qui se structure : documentation officielle disponible, forums et échanges sur des plateformes comme DFIR communities.

Tsurugi est gratuit et open source, développé par des passionnés de forensique (avec l’appui de quelques spécialistes reconnus). Depuis sa sortie, il est régulièrement mis à jour avec de nouvelles fonctionnalités innovantes pour la discipline (par ex. une section dédiée à la computer vision appliquée aux images/vidéos de preuves, ou l’ajout de l’outil Velociraptor pour la collecte d’artefacts à grande échelle).

En pratique, Tsurugi Linux brille dans les cas d’usage forensiques purs ou hybrides OSINT. Un expert en réponse à incident pourrait, par exemple, utiliser Tsurugi lors d’une perquisition numérique : démarrer un PC suspect en mode live Tsurugi (sans risque d’écrire sur les disques grâce au write-blocking natif), lancer l’acquisition des disques avec hachage et documentation automatique, puis exploiter directement les images obtenues via les outils intégrés (recherche de documents, analyse des logs Windows, extraction des communications réseau du profil utilisateur, etc.).

Si durant l’analyse, un nom de domaine malveillant est découvert, il lui suffit d’activer le profil OSINT pour lancer des recherches approfondies en ligne sur ce domaine (historique DNS, présence sur des bases de menaces, comptes associés sur les réseaux sociaux). Tout cela sans changer de plateforme, ce qui accélère le cycle investigation/renseignement.

REMnux

REMnux est une distribution Linux singulière dans ce panorama : il s’agit d’une boîte à outils dédiée à l’analyse de malwares et au reverse engineering. Basée sur Ubuntu et maintenue par Lenny Zeltser et la communauté SANS, REMnux n’a pas vocation à remplacer Kali ou Parrot pour le pentest, ni à servir de plateforme d’acquisition forensique sur le terrain.

En revanche, pour tout ce qui est analyse approfondie de code malveillant, c’est un atout précieux dans l’arsenal d’un CERT ou CSIRT. On dit souvent que “REMnux est au malware ce que Kali est au pentest”. Kali Linux, bien que polyvalent, nécessite l’ajout de nombreux outils et librairies pour devenir un environnement de rétro-ingénierie complet, ce qui peut s’avérer laborieux et source de conflits de dépendances.

REMnux répond à ce problème en fournissant un environnement préconfiguré où des centaines d’outils spécialisés fonctionnent ensemble sans effort d’installation.

Concrètement, REMnux rassemble la majeure partie des outils open source utiles pour disséquer des logiciels malveillants ou enquêter sur des artefacts suspects.

Parmi les capacités qu’il offre, on peut citer : l’extraction d’IoC (indicateurs de compromission) à partir d’échantillons, la désassembling/désobfuscation de binaires (fichiers PE Windows, scripts JavaScript/Powershell ofuscés, etc.), l’analyse dynamique de malwares sur un réseau isolé, l’examen de documents piégés (PDF, documents Office, e-mails avec macros), ou encore la réalisation de scan mémoire post-infection pour détecter des injections de code en mémoire.

REMnux inclut des outils tels que Ghidra et radare2 (reverse engineering), des décompilateurs et débogueurs, YARA (règles de détection de motifs en fichiers/mémoire), Volatility (analyse mémoire avancée, également utile en forensic), des outils de simulation de services réseau comme INetSim (pour observer le comportement d’un malware en trompant ses communications externes), ainsi que des utilitaires pour analyser des payloads web (ex: Burp Suite Community, Thug pour piéger du malware web).

L’ensemble est scriptable et permet à un analyste malware de gagner beaucoup de temps en ayant directement accès à un écosystème cohérent.

REMnux est disponible principalement sous forme de machine virtuelle pré-packagée (OVA), prête à importer dans VMware ou VirtualBox, mais il est également possible de l’installer via un script sur une base Ubuntu existante.

L’utilisation en VM est recommandée pour isoler l’analyse (afin qu’un malware exécuté ne compromette pas le système hôte) et pour pouvoir effectuer des snapshots avant/après l’exécution d’un échantillon. L’interface de REMnux est classique pour un poste de travail Ubuntu, avec un bureau LXDE léger dans les versions précédentes (l’interface peut varier, mais l’accent est mis sur le lancement d’outils plus que sur l’environnement lui-même).

La distribution étant dédiée à un usage en laboratoire, la question de la légèreté se pose moins en ces termes : on conseille de doter la VM de suffisamment de RAM et CPU pour faire tourner d’éventuels outils lourds (par exemple Ghidra ou la sandbox Cuckoo si installée séparément).

Un avantage certain est que tous les outils sont pré-configurés et testés ensemble, évitant à l’analyste de passer des heures à résoudre des problèmes de dépendances ou de compatibilité. La mise à jour de l’ensemble se fait via l’outil SaltStack fourni, qui applique les updates de chaque composant de manière contrôlée.

En termes de support, REMnux jouit de la réputation de SANS et d’une communauté de praticiens en analyse malware. Une documentation complète est disponible (site web, cheat sheets, tutoriels officiels), et les mises à jour suivent l’évolution des menaces.

Les packages individuels d’outils sont mis à jour continuellement, et de nouvelles versions de REMnux apparaissent lorsque nécessaire. L’utilisation de REMnux ne dispense pas de connaître le fonctionnement des outils internes : ce n’est pas une interface intégrée comme CAINE peut l’être, mais plutôt une trousse à outils bien fournie.

Un analyste doit savoir quel outil employer pour telle tâche (ex : utiliser oledump pour extraire des macros d’un document Office, puis VBA Blast pour les analyser, etc.), mais il a l’assurance que l’outil est disponible et fonctionnel immédiatement.

Dans un scénario concret, REMnux excelle pour analyser un malware découvert lors d’un incident. Supposons qu’une équipe SOC extrait un exécutable suspect d’un serveur compromis : l’analyste malware va charger cet exécutable dans la VM REMnux, utiliser un désassembleur pour parcourir son code, employer strings et YARA pour détecter des indices, puis éventuellement exécuter le malware dans un bac à sable réseau isolé (en simulant les serveurs de contrôle via INetSim) afin d’observer son comportement.

Parallèlement, il pourra ouvrir un dump mémoire de la VM infectée dans Volatility pour y chercher des signes d’injection de shellcode. Toutes ces opérations sont possibles sans quitter REMnux. En somme, REMnux est l’environnement de choix pour la recherche de bas niveau sur les menaces (reverse engineering, triage rapide de malwares, analyses spécialisées), en complément des autres distributions orientées collecte de données brutes.

CAINE

CAINE, pour Computer Aided INvestigative Environment, est une distribution Linux de référence dans le domaine de la forensique depuis de nombreuses années. Développée en Italie par Nanni Bassetti, CAINE met l’accent sur une expérience utilisateur unifiée et conviviale pour l’investigation numérique. Basée sur Ubuntu , elle se présente comme un véritable environnement de travail intégrant outils et scripts au sein d’une interface graphique cohérente.

Conçue dès l’origine pour couvrir l’ensemble du cycle forensique – de la préservation des données à l’analyse et la production de rapports – CAINE offre un bureau spécifique où de nombreux outils sont accessibles via des raccourcis et menus organisés par thèmes.

L’approche est d’aider l’enquêteur à utiliser les logiciels sans avoir à maîtriser intégralement la ligne de commande ou les subtilités de chaque programme. En mode Live USB, CAINE peut démarrer un système cible sans montage en écriture des disques (comme Kali, elle implémente un write-blocker automatique sur tous les volumes détectés).

Elle supporte le démarrage aussi bien sur des BIOS Legacy que sur des machines UEFI modernes, y compris avec Secure Boot, garantissant une large compatibilité matérielle – un point important pour les experts amenés à analyser divers ordinateurs et supports.

CAINE intègre une myriade d’outils forensiques, couvrant Windows, Linux et même macOS. On y retrouve bien entendu The Sleuth Kit en ligne de commande et son interface graphique Autopsy, pour l’examen d’images disque et de systèmes de fichiers (NTFS, FAT, ext*, HFS, etc. sont pris en charge en lecture). Des outils spécialisés Windows comme RegRipper (pour extraire et interpréter les données de registre Windows) sont inclus d’office, de même que des utilitaires de tri des logs, d’analyse des jump lists, Prefetch, etc. CAINE peut ingérer des images au format brut (dd) ou E01 (EnCase) par exemple, facilitant l’interopérabilité avec d’autres solutions du marché.

Parmi les logiciels fournis, on peut citer également Photorec et TestDisk pour la récupération de fichiers effacés, Bulk Extractor pour l’extraction automatisée d’artefacts (emails, numéros de cartes, etc.) sur une image disque, des outils de timeline, des visionneuses hexadécimales, sans oublier des suites comme TSK déjà mentionnée. Pour la capture et l’analyse réseau, Wireshark est préinstallé.

CAINE dispose même de certaines outils OSINT intégrés, signe de l’évolution des besoins : par exemple Tinfoleak, un script open source de collecte d’informations détaillées sur des comptes Twitter, figure dans la panoplie. Cela permet à un enquêteur d’effectuer directement, depuis son environnement forensic, quelques recherches en sources ouvertes liées à son affaire (par ex. vérifier si l’adresse email trouvée dans un navigateur est associée à un compte Twitter, etc.).

L’interface de CAINE est construite pour être intuitive : typiquement, un bureau MATE ou similaire avec des icônes dédiées (« Faire une image disque », « Analyser le registre », etc.) et un gestionnaire de fichiers configuré pour ne pas altérer les MAC times en cas de preview. Des scripts d’automatisation relient les outils entre eux pour fluidifier certaines tâches.

Par exemple, un workflow type pourrait permettre en quelques clics de monter une image E01 en lecture seule, de lancer Autopsy dessus, puis d’exporter un rapport HTML des trouvailles.

Cette intégration se fait sans masquer complètement les outils sous-jacents, et l’examinateur garde la main pour utiliser en parallèle la ligne de commande s’il le souhaite.

Du point de vue performances, CAINE nécessite des ressources comparables à une Ubuntu avec interface complète. Une machine avec 4 Go de RAM est conseillée pour travailler confortablement sur une image disque de plusieurs dizaines de gigaoctets, surtout en mode live (où tout tient en RAM).

L’idéal est souvent d’installer CAINE sur un poste d’analyse dédié, ce qui permet de persister les configurations et d’utiliser toute la puissance CPU/RAM du système pour les tâches lourdes (indexation de système de fichiers, analyse multi-thread). La stabilité de CAINE est bonne grâce à la base Ubuntu LTS, mais il faut noter que les mises à jour du projet sont moins fréquentes ces derniers temps.

Cela signifie que certains paquets peuvent ne pas être de toute dernière version (par ex. une version légèrement ancienne d’Autopsy ou d’autres outils). Néanmoins, la plupart du temps cela n’entrave pas le travail, et l’environnement reste fiable.

CAINE dispose d’une communauté d’utilisateurs fidèles dans le milieu de la forensic, bien que celle-ci soit plus réduite et discrète que celle de Kali ou Parrot. Des publications académiques et retours d’expérience existent (CAINE est parfois utilisée dans des cursus d’enseignement en forensic), et le site officiel met à disposition des manuels.

Pour de l’assistance, les enquêteurs s’appuient souvent sur les forums généralistes d’investigation numérique ou sur la documentation des outils individuels.

En situation d’usage, CAINE est particulièrement adapté aux enquêtes forensiques classiques en profondeur, où l’objectif est d’examiner méthodiquement un support à la recherche de preuves.

Imaginons une équipe d’investigation interne qui doit analyser le PC d’un employé soupçonné de fraude : elle pourra booter sur CAINE en live, acquérir l’image du disque avec hachage (grâce à Guymager ou dcfldd préintégré), puis utiliser l’ensemble d’outils pour fouiller l’image. Autopsy permettra d’examiner les documents et les traces de navigation web, RegRipper d’extraire des indices depuis le registre (dernières connexions USB, programmes utilisés, etc.), PhotoRec de récupérer des fichiers supprimés possiblement compromettants, et Tinfoleak d’enquêter sur l’activité Twitter liée si nécessaire.

Le tout, orchestré dans un environnement unique, ce qui limite la complexité technique pour l’analyste. CAINE s’inscrit donc comme une solution clé en main pour les enquêteurs informatiques, privilégiant la facilité d’utilisation et l’interopérabilité des outils dans un cadre légal.

Autres distributions notables

Outre les solutions détaillées ci-dessus, il existe d’autres distributions Linux pertinentes pour les investigations sécurité, chacune ayant son public et ses cas d’usage privilégiés :

- SANS SIFT Workstation (SIFT) – Maintenue par le SANS Institute, SIFT est un ensemble d’outils forensiques open source regroupés sur une base Ubuntu. Contrairement aux autres, SIFT n’est pas forcément une distribution live autonome mais plutôt un environnement à installer (ou une VM prête à l’emploi). Très prisée dans les formations SANS, elle contient de nombreux scripts Python et utilitaires en ligne de commande couvrant disque, mémoire, artefacts Windows, etc. Le SIFT est reconnu pour pouvoir rivaliser avec les suites commerciales en incident response, tout en étant gratuit. Un analyste chevronné appréciant le tout-scriptable y trouvera un écosystème sobre (souvent sans interface graphique lourde) mais extrêmement complet et à jour.

- DEFT Linux (Digital Evidence & Forensic Toolkit) – Distribution italienne autrefois populaire, DEFT était orientée forensic et incluait également le moteur d’analyse réseau Xplico. Basée sur Lubuntu, elle était légère et adaptée aux analyses sur le terrain. Cependant, son développement a ralenti ces dernières années, et beaucoup de ses utilisateurs se sont tournés vers des alternatives plus récentes comme Tsurugi ou SIFT.

- Paladin – Paladin Forensic Suite est une distribution live maintenue par l’entreprise Sumuri. Elle vise la facilité d’utilisation pour l’incident response et la forensic, via une interface simplifiée. Paladin se présente comme un ensemble d’outils prêts à l’emploi sur clé USB, avec de nombreux assistants (pour cloner un disque, analyser des images, etc.). Elle est notamment utilisée par certains services de police du fait de sa prise en main rapide. Techniquement, Paladin est bâtie sur un Ubuntu modifié et intègre les grands classiques de l’analyse (TSK, Autopsy, etc.) tout en restant utilisable sans expertise poussée. C’est une solution intéressante pour qui cherche un live DVD de secours orienté forensic et réponse à incident.

- Security Onion – Bien que d’une nature différente, il convient de mentionner Security Onion pour les équipes SOC. Basée sur Ubuntu, cette distribution est spécialisée dans la surveillance réseau, la détection d’intrusion et la chasse aux menaces (elle intègre Snort/Suricata, Zeek, Elastic, etc.). Ce n’est pas une distribution forensique générale, mais elle est couramment déployée en SOC pour la collecte de télémétrie réseau et la détection proactive. Un analyste SOC pourrait donc utiliser Security Onion en complément des distributions précédentes : Security Onion pour détecter et collecter les événements de sécurité, puis Kali/Parrot/SIFT/CAINE pour analyser les machines compromises ou les fichiers suspects en détail.

Chaque distribution a donc son positionnement dans le workflow de sécurité opérationnelle. Il n’est pas rare qu’une équipe se dote de plusieurs de ces environnements selon les besoins : par exemple, Kali ou Parrot sur les postes des analystes pour la polyvalence, CAINE ou SIFT sur le poste forensic du laboratoire, et REMnux dans une VM prête à analyser les malwares isolément.

L’important est de connaître les forces et limites de chacune afin d’utiliser le bon outil au bon moment.

Enjoy !

Sources et Bibliographie

- Kali Linux – Forensic Mode (documentation officielle) https://www.kali.org/docs/general-use/kali-linux-forensics-mode/

- Messina, Graeme – « Kali Linux: Top 5 tools for digital forensics », Infosec Institute, 31 janvier 2025 https://www.infosecinstitute.com/resources/digital-forensics/kali-linux-top-5-tools-for-digital-forensics/

- « Top 10 OSINT Tools for Kali Linux in 2025 » – All About Testing https://allabouttesting.org/top-10-osint-tools-for-kali-linux-in-2025/

- Simplilearn – « Parrot OS vs Kali Linux: Which is better? » https://www.simplilearn.com/tutorials/cyber-security-tutorial/parrot-os-vs-kali

- TechLatest – « Penetration Testing and Digital Forensics with ParrotOS », 13 mai 2024 https://www.youtube.com/watch?v=O3p6ft26_QQ

- TechLatest – « Social media and OSINT with ParrotOS », 2023 https://www.youtube.com/watch?v=rYE_FiruNhU

- Help Net Security – « Tsurugi Linux: Tailoring user experience for digital forensics and OSINT investigations », 16 janvier 2024 (Mirko Zorz) https://www.helpnetsecurity.com/2024/01/16/tsurugi-linux-open-source-dfir-analysis/

- Site officiel Tsurugi Linux https://tsurugi-linux.org/

- Julien Maury – « REMnux: The Linux Toolkit for Malware Analysis », eSecurity Planet, 7 novembre 2022 https://www.esecurityplanet.com/endpoint/remnux-linux-toolkit-for-malware-analysis/

- Zeltser, Lenny – REMnux documentation and blog https://docs.remnux.org/

- Wikipedia – CAINE Linux (dernière mise à jour v11.0, outils inclus) https://en.wikipedia.org/wiki/CAINE_Linux

- LinkedIn – « List of 33 Top Digital Forensics Tools » (N. Memmedli), mention SIFT et Paladin https://www.linkedin.com/pulse/list-33-top-digital-forensics-tools-nurlan-memmedli

- Reddit – Retours d’utilisateurs sur les distributions forensic (fil « Which Free Forensics Distro… », 2021) https://www.reddit.com/r/forensics/comments/abc123/which_free_forensics_distro/