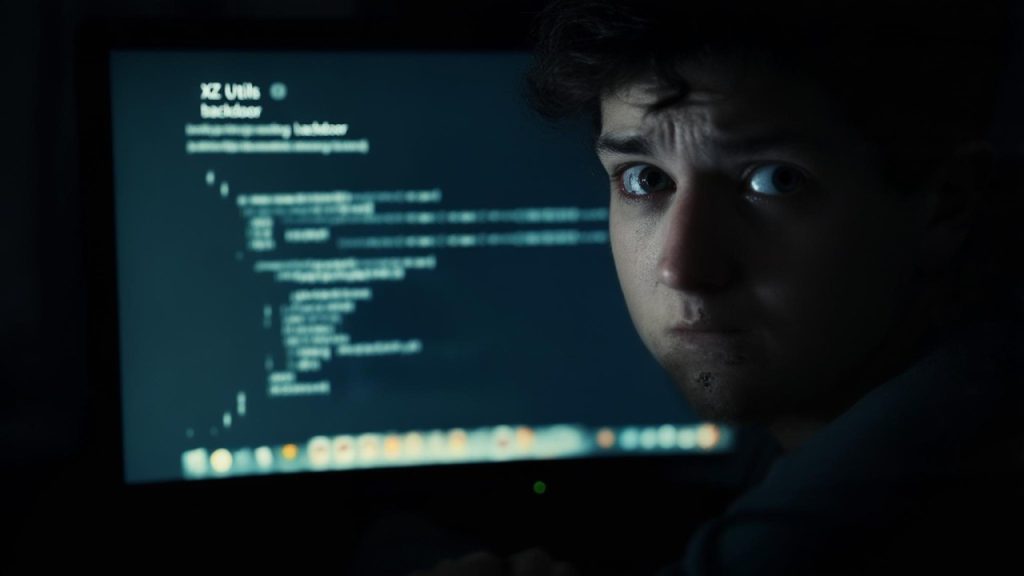

Pendant longtemps, j’ai considéré que la notoriété d’un projet open source suffisait à garantir un niveau minimal de sécurité. J’avais tort. L’affaire XZ Utils m’a servi d’électrochoc : une backdoor insérée discrètement dans une bibliothèque critique, passée sous les radars de toute la chaîne de confiance.

Depuis, j’ai profondément revu ma méthode de sélection des logiciels libres. Voici ce que j’ai appris — et ce que j’applique désormais, systématiquement.

Méthodologie de l’attaque : retour sur une faille de confiance

Dans l’affaire XZ, l’attaquant a pris le temps d’acquérir la confiance de la communauté. Contributions utiles, régulières, bien rédigées. Jusqu’au jour où un commit apparemment anodin a introduit un mécanisme de contrôle distant. Cette intrusion ne relevait ni d’un 0-day ni d’un exploit technique inédit, mais d’une ingénierie sociale patiente, ciblée, efficace. C’est là que j’ai compris : la menace ne vient plus toujours de l’extérieur. Elle se niche parfois au cœur du code que nous croyons maîtriser.

Trois phases d’infection, observées en conditions réelles

Dans mon environnement de production, j’ai vu passer des composants vulnérables selon le même schéma :

- Phase 1 – Insertion : un patch intégré lors d’une mise à jour de routine

- Phase 2 – Propagation : le binaire est packagé et distribué dans une image système officielle

- Phase 3 – Activation : la charge malveillante peut être déclenchée à distance, sans alerte

Ce modèle d’infection, que j’ai dû cartographier a posteriori, montre à quel point la transparence du code source n’est plus suffisante.

Le rôle critique de la reproductibilité des binaires

Je me suis rendu compte qu’aucun de mes projets ne garantissait la reproductibilité exacte entre le code source audité et le binaire déployé. Sans cette traçabilité, la détection d’une altération est pratiquement impossible.

J’ai intégré une SBOM systématique (format CycloneDX), et je ne valide plus un composant sans une vérification croisée du build.

Pourquoi les antivirus classiques ne verront jamais ces menaces

J’ai tenté d’analyser les backdoors détectées avec des antivirus commerciaux. Résultat : aucune alerte. Et pour cause : les signatures étaient propres, le comportement noyé dans le fonctionnement attendu.

Ce que j’ai appris ? Ces attaques ne sont pas détectables par des outils standards. Il faut passer par de l’analyse statique, du diff de version, de la revue manuelle. C’est chronophage. Mais c’est efficace.

Ma grille d’analyse actuelle : les critères que j’exige désormais

Voici les points que j’évalue désormais avant d’intégrer un composant open source dans une infrastructure critique :

- MCO / MCS : commits récents, mainteneurs identifiés, gestion publique des vulnérabilités

- Dépendances : SBOM formelle, mises à jour régulières, outils de gestion intégrés

- Socle technique : documentation complète, configuration sécurisée par défaut, usage de protocoles ouverts

- Développement sécurisé : conformité OWASP/ANSSI, CI/CD, revues de code, tests unitaires

- Auditabilité : reproductibilité des binaires, analyse outillée et manuelle, politique de revue de contributions

Vers une posture plus mature, plus proactive

J’ai compris avec mon expérience qu’il ne s’agit pas de choisir entre logiciel libre ou propriétaire, mais de traiter chaque composant comme un actif critique.

Depuis que j’ai intégré cette logique dans mes pratiques de sélection et d’audit, j’ai réduit de manière significative l’exposition résiduelle aux attaques indirectes.

Je ne délègue plus la confiance. Je la vérifie.

Enjoy !

Sources :

- OpenChain Project Site officiel du projet OpenChain, qui vise à établir des normes pour la conformité des licences open source et l’assurance de la sécurité dans la chaîne d’approvisionnement logicielle : 👉 https://www.openchainproject.org

- OWASP Software Component Verification Standard (SCVS) Standard communautaire pour la vérification des composants logiciels, visant à réduire les risques dans la chaîne d’approvisionnement logicielle : 👉 https://owasp.org/www-project-software-component-verification-standard/

- OpenSSF Vulnerability Disclosures Initiative de la Open Source Security Foundation pour améliorer la divulgation des vulnérabilités dans l’écosystème open source : 👉 https://openssf.org/technical-initiatives/vulnerability-disclosures/

- https://cyber.gouv.fr/publications/selection-dun-logiciel-libre